Al era digital en la que llevamos un tiempo adentrándonos no ha llegado exenta de sus propios peligros, desde prácticamente existe Internet, los ciberataques han sido un elemento más de este mundo. Con la evolución de la Red y las nuevas tecnologías, también han evolucionado este tipo de amenazas, que son muchas y variadas, cuyos objetivos van desde Gobiernos y administraciones públicas, pasando por compañías más o menos grandes, hasta usuarios de a pie. En esta entrada vamos a explicar qué es un ciberataque y ver los tipos que existen.

¿Qué es un ciberataque?

Podríamos definir el significado de ciberataque como la acción ofensiva que se lleva a cabo sobre los sistemas informáticos de una empresa, entidad o persona, cuyos objetivos suelen girar en torno a la toma de control del equipo, la desestabilización de un sistema informático o el robo de datos. A las personas que llevan a cabe los ciberataques se les llama normalmente hackers.

Dependiendo del objetivo que quieran conseguir los hackers, existen diferentes tipos de ciberataques, como veremos un poco más adelante.

Aunque es evidente que hoy en día asociamos los ciberataques a Internet, como anécdota os contamos que el primer ciberataque de la historia se llevo a cabo 200 años antes de que existiera la Red o siquiera los ordenadores. Sí, el primer ataque sobre un sistema de comunicaciones de la historia se produjo sobre el telégrafo óptico en 1836, llevado a cabo por los hermanos Blanc en Burdeos, cuando utilizaron la línea de telégrafos ópticos para enviar información errónea sobre las oscilaciones del mercado de valores de la época. Para ello necesitaron un par de cómplices, pero durante 2 años les fue bastante rentable.

Tipos de ciberataques

Como decíamos existen diferentes tipos de ciberataques, lo que no quiere decir que no se puedan llevar a cabo al mismo tiempo, de hecho, muchas veces se usa un tipo de ciberataque para llevar a cabo otro seguidamente. A continuación vamos a ver una lista de los ciberataques más habituales de los que pueden ser víctimas empresas y particulares, para que así podáis prevenir un ciberataque al conocer cómo se llevan a cabo.

Troyanos

Los troyanos son un tipo de malware que se camufla como software legítimo, puesto necesita que la víctima lo instale y ejecute en su equipo, como puede ser un programa que nos descarguemos de una web de descargas o incluso pueden venir dentro un pendrive que nos hayan regalado. De ahí su nombre, puesto que funcionan como un caballo de Troya.

Normalmente se usan para introducir otro tipo de malwares, como spyware o ransomware, de manera que son una herramienta útil para espiar, robar datos o incluso llegar a hacerse con el control del equipo infectado. También pueden eliminar ficheros y reenviar información a una dirección externa.

Virus

Quizás es el ciberataque que más suene a la gente menos puesta al día en material de ciberseguridad. Los virus son un tipo de malware que utiliza un código dañino para infectar determinados o todos los archivos del sistema en el que se introduce. Los virus se ejecutan cuando el usuario lleva a cabo la acción que los dispara, normalmente al abrir un documento, pinchar en un enlace o ejecutar un programa. Los virus se mueven rápido y son capaces de propagarse por todo el sistema y saltar a otros si la víctima los envía sin darse cuenta de ello.

Spyware

El spyware es un malware que entra en los sistemas normalmente a través de otro software, en distaos de descarga de software o archivos o como un archivo adjunto en un correo, además, también puede ejecutarse desde fuera de nuestro equipo, desde una extensión o aplicación o plugin para el navegador.

Como su nombre indica, su principal función es espiar el equipo para conseguir información del usuario; contraseñas, números de tarjeta, datos personales, información privada, etc. El spyware puede recabar esta información de diferentes formas, por ejemplo, a través de la pulsación del teclado o la realizando capturas de pantalla al cumplimentar formularios de registro o introducir nuestro usuario y contraseña en alguno de los servicios online que usamos.

Phishing

El phising es uno de los ciberataques más habituales para conseguir estafar a sus víctimas, robarles datos o dinero. Se base en técnicas de ingeniería social para conseguir la víctima acabe revelando información confidencial, normalmente el nombre de usuario y contraseña de algún servicio o el número de cuenta bancaria o tarjeta de crédito.

Para ello los hackers envían un correo electrónico en el que se hacen pasar por una empresa o entidad oficial, en el que nos comunican algún problema o incidencia con nuestra cuenta de usuario o tarjeta o lo que necesiten para acceder a nuestros datos.

Con el tiempo estos correos se han vuelto más sofisticados, cuidan la redacción, el diseño y la apariencia para que parezcan auténticos, por lo que hay q prestar especial atención a la dirección de la que proviene y, sobre todo, sospechar cuando se nos pide que pinchemos en un enlace que nos proporciona el propio correo para solucionar un supuesto problema con nuestra cuenta o tarjeta.

Adware

Aunque ligeramente menos peligroso que otros malwares, el adware es un tipo de cibertaque cuyo objetivo ametrallarnos a publicidad, de ahí su nombre (ad es anuncio en inglés). Si bien en principio no daña nuestro equipo, resulta muy molesto, puesto que seguramente no dejarán de salir pop-ups continuamente, y además, estos anuncios podrían acabar siendo otra forma de introducir malware en el ordenador, sin pinchamos en alguno de ellos.

Ransomware

Un ciberataque de ransomware se basa en un software malicioso que secuestra el equipo y lo único que nos deja ver es una página o mensaje en el que nos piden que ingresemos o enviemos una determinada cantidad dinero a una dirección (normalmente suelen pedir bitcoins), para poder volver a recuperar el control de nuestros ordenador. En ocasiones, incluso aunque se pague, el ordenador seguirá bloqueado.

El ransomware también se puede utilizar para secuestrar una cuenta en una red social y extorsionar a su dueño para recuperarla o emplearla para suplantación de identidad, puesto que a todos los efectos, el hacker tendrá el control absoluto sobre ese perfil, pudiendo publicar y comentar en su nombre.

Lo habitual es que este malware llegue a través de una archivo adjunto en un email o ejecutando alguna aplicación en una página que estemos visitando.

Gusanos

El gusano es un tipo de virus autónomo, habitualmente llega a través del correo electrónico y una vez dentro del equipo, comienza a replicarse, haciendo copias que el mismo distribuye a través de nuestra lista de contactos. Suele pasar inadvertido y no es fácil de detectar, de ahí su gran capacidad para infectar otros equipos con bastante rapidez.

Ataque de inyección SQL

Los ataques de inyección SQL (que es un tipo de lenguaje de programación) se utilizan para infiltrar un código intruso aprovechando alguna vulnerabilidad informática en una aplicación. Lo habitual es que aprovechen errores de diseño en páginas web para atacarlas y acceder a sus bases de datos, donde pueden manipularlos, robarlos o destruirlos.

Los ataques de inyección SQL pueden ralentizar el funcionamiento de una web, permitir el robo, pérdida o corrupción de datos, producir una denegación de acceso o incluso llegar a tomar el control absoluto del servidor. Como podéis imaginar, es un tipo de ciberataque bastante peligroso cuando se dirige a servidores que almacenan datos privados y sensibles de los usuarios de una web o compañía.

Cross-Site Scripting (XSS)

Los ciberataques XSS son parecidos a la inyección SQL, salvo que estos atacan el navegador de la víctima en vez el servidor. Utilizan recursos web de terceros para ejecutar secuencias de comandos en el navegador cuando el usuario accede al sitio web objetivo del ataque, puesto que se utilizan principalmente para desacreditar páginas web, puesto que ponen en riesgo la información de los usuarios.

Lo más habitual para llevar a cabo este tipo de ataques es la inyección de código malicioso a un comentario o un script que se puede ejecutar automáticamente.

Denegación de servicio (DoS)

Un ataque de denegación de servicio (DoS) consiste en generar múltiples peticiones de acceso a un servidor hasta que este es incapaz de atenderlas y acaba colapsando, dejando el sitio web inoperativo. Es un tipo de ataque que se dirige contra grandes compañías y sus consecuencias económicas para sus víctimas suelen ser considerables.

Hay dos maneras de llevar a cabo de este tipo de ciberataque:

- Denegación de servicio distribuido o DDoS: Para llevarlo a cabo se usan diferentes direcciones IP o diferentes equipos, que harán constantes peticiones al servidor hasta que consigan bloquearlo y colapsarlo.

- Denegación de servicio o DoS: En este caso se Utila una única dirección IP u ordenador para lanzar muchas peticiones consecutivas de acceso al servidor objetivo, hasta que logre colapsarlo.

Para poder llevar a cabo este tipo de ciberataque, lo habitual es que el hacker o hackers se hayan hecho previamente con el control de otros ordenadores, desde los que dirigirán el ataque al servidor, creando lo que se conoce como una botnet. Para ello se sirven de troyanos para instalar el malware que les permita controlar el equipo infectado.

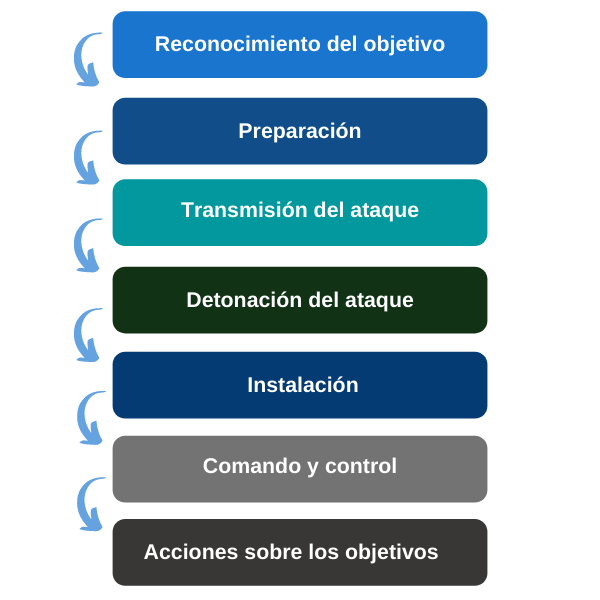

Cyber Kill Chain: Las fases del ciberataque

El Cyber Kill Chain es un modelo se seguridad tradicional que podemos utilizar para conocer las diferentes fases que sigue un ciberataque, de manera que podamos aprender de cada una de ellas para poder interrumpirlos en un momento dado o qué medidas de seguridad se pueden implementar para frenar el ciberataque en cada una de estas fases.

Conociendo esta suerte de línea de tiempo de los ciberataques, podremos, hasta cierto punto, prevenirlos e interrumpirlos en algún punto de la misma, antes de que lleguen al final de la línea, lo que significa que habrán tenido éxito.

Reconocimiento del objetivo

La primera fase es la del reconocimiento del objetivo, donde el ciberatacante reunirá toda la información necesaria sobre la organización o individuo al que desea atacar. Puede emplear escáneres automáticos para encontrar vulnerabilidades y puntos débiles para poder explotar y acceder a los sistemas.

En esta fase se busca identificar qué sistemas de seguridad existen (firewalls, mecanismos de autenticación, etc.).

Preparación

En esta segunda fase se prepara la vía de intrusión. En función del objetivo elegido y los datos recogidos en la fase anterior, el ciberatacante elegirá qué herramientas emplear en su ataque. Es decir, se preparan las «armas» que se emplearán en el ciberataque, ya sea creándolas él mismo o comprándolas a un tercero.

Transmisión del ataque

Esta es la fase de intrusión, es decir, cuando comienza el ataque propiamente dicho, utilizando las herramientas escogidas para atacar el sistema objetivo, empleando alguna o varios de los tipos de ciberataque que hemos visto más arriba. Se trata de comprometer el sistema consiguiendo acceder a él.

Detonación del ataque

Si el acceso al sistema tiene éxito, comenzará la siguiente fase, la de detonación del ataque, cuando se explota una brecha de seguridad encontrada en el sistema. Llegados a este punto, el ciberatcante tratará de instalar métodos que le permitan el acceso en el futuro.

Instalación

En esta fase, sin que la víctima sea consciente de ello, la herramienta de malware escogida se implementará en el sistema objetivo, asegurándose de poder ejecutarse de forma permanente en el equipo o red infectada.

Comando y control

En esta fase el ciberatacente ya cuenta con el control del equipo o sistema infectado, pudiendo llevar a cabo otras acciones maliciosas de forma remota, dirigidas desde un servidor central, al que se conoce como C&C (Command and Control, comando y control).

Acciones sobre los objetivos

Con el control del equipo infectado, el ciberatacante podrá emplear el sistema cautivo para realizar ataques DoS, robar credenciales, realizar capturas de pantalla, acceder a información sensible o confidencial, etc. Es decir, realizar las acciones que tenía planeadas sobre los objetivos. Además, desde aquí intentará expandir su acción hacia otros objetivos.

¿Cuáles son los ciberataques más famosos en España?

Aunque España no ha sido el objetivo de los hackers más famosos de la historia, lo cierto es que ni sus empresas, instituciones o ciudadanos se han librado de sufrir algún ciberataque, algunos bastantes serios, que han llevado al país a figurar en los últimos años en lo alto de los ránkings de países más afectados por este tipo de amenazas.

El phishing y el ransomware son los ciberataques en España más habituales y que más víctimas provocan y afectan tanto a grandes compañías como a pymes y usuarios particulares. Entre este tipo de ciberataques famosos tenemos los sufridos por Telefónica, Prosegur, Sacyl, Prisa o Everis, que fueron víctimas de los malwares de ransomware WannaCry y Ryuk, lo que les obligó a cortar sus servicios y comunicaciones y les originó pérdidas cuantiosas.

Otros ejemplos de ataques informáticos ocurridos en España en los últimos años, han sido los sufridos por diferentes empresas e instituciones víctimas de los hacktivistas de Anonymous, en campañas de ataques que han servido como protesta al tomar el control de sus páginas web, robando información y haciéndola pública. La AEDE, CEDRO, la Cámara de Comercio de Madrid, la Policía Nacional o el Corte Inglés fueron algunas de las víctimas de una de las divisiones de Anonymous en España.

Para ayudar a prevenir, evitar e informar de las ciberamenazas, en España se creó el INICBE (Instituto Nacional de Ciberseguridad); en su página web podemos encontrar todo tipo de información sobre cibearataques, así como recursos para poder proteger nuestra empresa ante ellos.

El futuro plantea nuevas amenazas

Con un mundo cada vez más digitalizado, la llegada inminente del 5G y los desafíos de de ciberseguridad que trae consigo junto al IoT (Internet de las cosas), es evidente que los ciberataques no van precisamente a desaparecer y cada día surgen nuevas amenazas o las que ya existen evolucionan y se hacen más complejas.

Esto algo que ya podemos ver en las tendencias en cuanto a ciberataques durante este 2020 y los próximos años.

Las empresas tendrán que prepararse para afrontar ataques de ransomware cada vez más dirigidos, por ejemplo. Lo que podría suponerles pérdidas millonarias, por no hablar de la pérdida de prestigio y reputación.

Si las fake news son ya un problema considerable, imaginad cómo evolucionarán cuando se combinen con el uso de deep fakes (vídeos que distorsionan la realidad a través de la manipulación de la voz y el rostro de su protagonista), algo que ya ha empezado a ocurrir y que solo irá en aumento cuando este tipo de software se vuelva más accesible a cualquier usuario con unos conocimientos básicos.

La computación en la nube va en aumento también y eso abre las puertas a nuevas amenazas, que deberán estudiarse para poder prevenirlas y no dejar expuesta la enorme cantidad de información que se almacena actualmente en el ciberespacio.

La tensión entre los Estados también deriva en ciberamenazas, aunque estas se lleven a cabo entre países, no deja de ser un riesgo importante si hablamos de guerras comerciales, ingerencias en procesos electorales o espionaje sobre estructuras y sistemas críticos. Hay quien habla ya de una ciberguerra fría.

Resumen

Resumiendo todo lo que hemos visto a lo largo de esta entrada, existen muchos tipos de ciberataques, algunos se dirigen hacia usuarios particulares, para robarles sus cuentas, sus datos o credenciales o su dinero. Otros tienen como objetivo empresas y grandes compañías o instituciones públicas, a veces como forma de activismo, otras veces para conseguir un beneficio económico. Si bien es cierto que algunos de estos ciberataques se pueden evitar teniendo sentido común, navegando con precaución e instalando en nuestros equipos antivirus y manteniéndolos actualizados, hay otros tipos que son más difíciles de detectar y prevenir.

En cualquier caso, empresas, instituciones públicas y ciudadanos debemos informarnos y formarnos en la medida de lo posible para afrontar las amenazas que seguirán llegando en el futuro, porque en esta era de lo digital, los ciberataques seguirán ocurriendo cada día.

Escribe aquí tu comentario