Los sistemas informáticos que utilizan las empresas son cada vez más complejos, con cada vez más funcionalidades y por tanto más difíciles de controlar. En ciertas situaciones puede resultar conveniente optar por realizar una Auditoría de Seguridad Informática de los mismos para conocer exactamente cuáles pueden ser los fallos de nuestro sistema y evitar consecuencias indeseables.

¿Qué es una auditoría de seguridad informática?

Son los estudios, tendentes a comprender el análisis y gestión de los sistemas.

Se trata de un servicio llevado a cabo por profesionales externos a la empresa y tiene la finalidad de descubrir posibles vulnerabilidades tras revisiones exhaustivas de software, redes de comunicación, servidores, estaciones de trabajo, dispositivos móviles…

Una auditoría de seguridad informática es una evaluación de los sistemas informáticos cuyo fin es detectar errores y fallas y que mediante un informe detallado entregamos al responsable en el que describimos:

- Equipos instalados, servidores, programas, sistemas operativos…

- Procedimientos instalados

- Análisis de Seguridad en los equipos y en la red

- Análisis de la eficiencia de los Sistemas y Programas informáticos

- Gestión de los sistemas instalados

- Verificación del cumplimiento de la Normativa vigente LOPD

- Vulnerabilidades que pudieran presentarse en una revisión de las estaciones de trabajo, redes de comunicaciones, servidores.

¿Por qué son importantes las auditorías de seguridad?

Si realizas un seguimiento de las noticias sobre ciberseguridad, aunque sea un poco, debes tener una comprensión intuitiva de por qué las auditorías son importantes. Las auditorías periódicas pueden detectar nuevas vulnerabilidades y consecuencias no deseadas del cambio organizacional, y además de eso, son requeridas por ley para algunas industrias, principalmente médicas y financieras.

A continuación, se muestran algunos beneficios más específicos de la ejecución de auditorías de seguridad.

- Verifican que tu estrategia de seguridad actual sea la adecuada o no

- Verifican que tus esfuerzos de capacitación en seguridad estén moviendo la aguja de una auditoría a la siguiente

- Reducen los costes al cerrar o reutilizar hardware y software extraños que descubras durante la auditoría

- Las auditorías de seguridad descubren vulnerabilidades introducidas en tu organización por nuevas tecnologías o procesos.

- Demuestran que la organización cumple con las regulaciones: HIPAA, SHIELD, CCPA, GDPR, etc.

¿Cómo hacer una auditoría de seguridad informática?

Para hacer una auditoría de seguridad informática debes seguir los siguientes pasos:

- Enumeración de los servicios que se vayan a auditar.

- Verificación del cumplimiento de estándares de calidad y normas de control.

- Identificación del software, hardware y sistemas operativos instalados.

- Análisis de los servicios y aplicaciones instalados.

- Comprobación y evaluación de las vulnerabilidades detectadas.

- Corrección con medidas específicas.

- Implantación de medidas preventivas.

El 43% de los intentos de acceso a cuentas online, a nivel mundial, son realizados por bots (programas informáticos pensados para realizar tareas automatizadas) utilizados con fines maliciosos.

Una auditoría de seguridad debe seguir este formato básico:

Definir criterios de evaluación

Una auditoría de seguridad es tan completa como su definición inicial. Determina los objetivos generales que la empresa debe abordar en la auditoría y luego divídelos en prioridades departamentales.

Obtén la aprobación de todos los objetivos comerciales de la auditoría de seguridad y realiza un seguimiento de los elementos y excepciones fuera del alcance.

Se aconseja a las empresas que acuerden cómo se realizará y controlará la evaluación, y cómo se recopilarán y abordarán los resultados antes de la auditoría.

Cosas para considerar:

- Estándares geográficos y de la industria (por ejemplo, HIPAA, CCPA, GDPR, etc.)

- Mantener un catálogo de amenazas de todos los vectores de riesgo descubiertos.

- ¿Están sus partes interesadas involucradas y pueden participar?

- Utiliza recursos externos cuando sea posible, un auditor de seguridad experimentado puede ayudarte a hacer las preguntas correctas y dirigir la auditoría con éxito.

Más importante aún, las prioridades de la organización no deben influir en los resultados de la auditoría.

En pocas palabras, no ignores las cosas malas porque dificultan tu trabajo.

Prepara la auditoría de seguridad

Con todos sus criterios de éxito y objetivos comerciales definidos, es hora de priorizar esos elementos. Para hacer una gran auditoría, las empresas deben alinear sus esfuerzos con los elementos principales de su lista. No todos los elementos son una prioridad máxima y no todas las prioridades máximas requieren el máximo esfuerzo.

Durante este paso, selecciona las herramientas y metodologías necesarias para cumplir con los objetivos comerciales. Busca o crea un cuestionario o una encuesta adecuados para recopilar los datos correctos para tu auditoría. Evita las herramientas de clavijas cuadradas en los orificios redondos de tus requisitos y las encuestas de talla única.

Realizar la auditoría de seguridad

El siguiente paso es, por supuesto, realizar la auditoría.

Durante la auditoría, asegúrate de proporcionar la documentación adecuada y realiza la debida diligencia durante todo el proceso. Supervisa el progreso de la auditoría y también los puntos de datos recopilados para garantizar su precisión. Utiliza auditorías anteriores e información nueva, así como la orientación de tu equipo de auditoría para seleccionar cuidadosamente en qué madrigueras desciende. Descubrirás detalles que requieren un examen más detenido, pero primero prioriza esos elementos nuevos con el equipo.

Completa la auditoría y socializa los resultados con todas las partes interesadas utilizando las definiciones acordadas de los pasos anteriores. Crea una lista de elementos de acción basados en la auditoría y prioriza las correcciones y cambios para remediar los elementos de seguridad descubiertos.

Ten cuidado con los riesgos y las trampas

Hay algunos posibles desafíos para una auditoría de seguridad exitosa.

- Evita evaluaciones sobre la marcha, confíe en el proceso

- Respalda los hechos de tus resultados: las personas rechazarán y cuestionarán la validez de tu auditoría, asegúrate de ser minucioso y completo

- Ten cuidado con el alcance o los requisitos mal definidos en tu auditoría, pueden resultar una pérdida de tiempo improductiva

- Se supone que una auditoría descubre el riesgo para tu operación, que es diferente de una auditoría de proceso o una auditoría de cumplimiento, mantente enfocado en el riesgo.

Qué se analiza en una auditoría informática

Deben analizarse los equipos instalados, los servidores, los programas, los sistemas operativos, los procedimientos, así como la seguridad de los equipos y en la red.

Por otra parte, toda auditoría de seguridad informática debe detenerse a analizar:

- la eficiencia de los sistemas y programas informáticos,

- la gestión de los sistemas instalados y

- la vulnerabilidad que pudieran presentar las estaciones de trabajo, redes de comunicación o servidores.

Se valorará, por último, la existencia o no de un protocolo de seguridad ante una amenaza tecnológica y lo oportuno de las medidas recogidas, si es que existe, para hacer frente a una amenaza tecnológica.

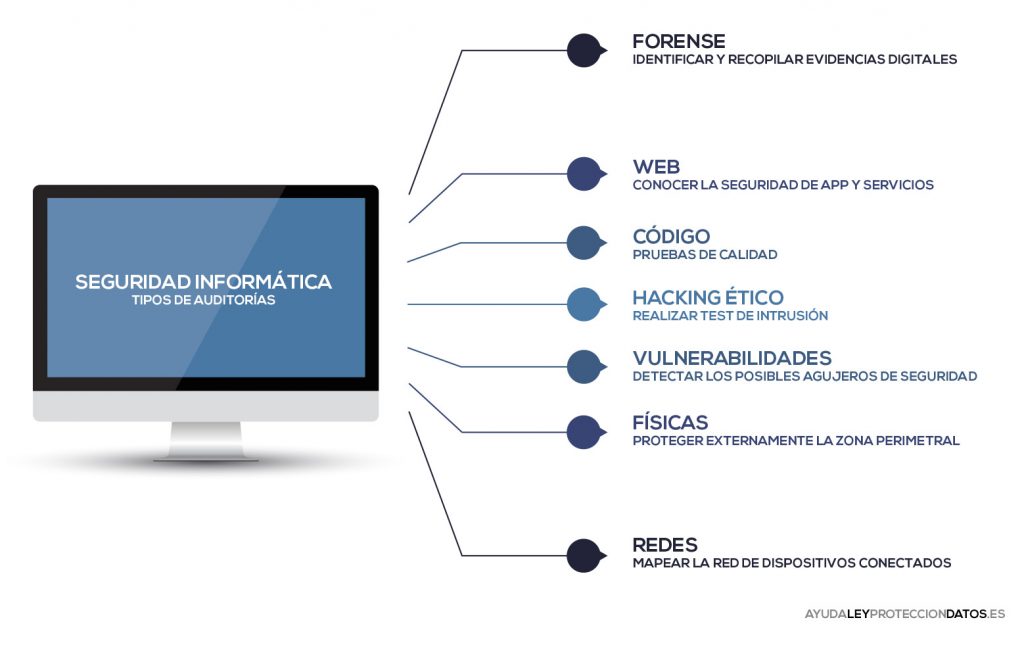

Tipos de auditorías

Las auditorías de seguridad informática pueden ser:

- Forense

- Web

- De código

- Hacking ético

- Análisis de vulnerabilidades

- Físicas

- De redes

Auditoría forense

Es un servicio que se contrata tras haberse producido un incidente de seguridad y tiene como objetivo identificar y recopilar evidencias digitales para establecer las causas que lo han producido.

Auditorías web

Destinadas a conocer la seguridad de aplicaciones y servicios web que nos permitan descubrir cualquier tipo de fallo en la implementación, de los mismos.

Auditorías de código

Son pruebas de calidad sobre aplicaciones informáticas (a nivel de código fuente) que permiten conocer e identificar posibles vulnerabilidades en cualquier tipo de software.

Hacking Ético

La forma de comprobar las medidas de seguridad es poniéndolas a prueba y para ello surge este servicio. Se trata de un test de intrusión que intenta utilizar las mismas técnicas de hacking y herramientas que los atacantes para de esta manera poner a prueba la seguridad informática.

Análisis de vulnerabilidades

Servicio dedicado no sólo a detectar los posibles agujeros de seguridad de las aplicaciones en busca de vulnerabilidades, sino que también se encargará de poner a prueba la robustez de las contraseñas.

Auditorías físicas

Servicio encargado de proteger externamente la zona perimetral de una organización asegurando el entorno con la implementación de cámaras de seguridad, controles físicos de entrada, sistemas de incendios, climatización, protección de riesgos laborales, instalaciones de suministro eléctrico redundantes…

Auditorías de redes

En un internet plagado de ataques externos, la seguridad de la red debe ser una prioridad para su compañía. Este servicio de auditoría de redes se centrará en primer lugar en mapear la red para descubrir todos los dispositivos conectados.

Posteriormente será el momento en el que se verificarán actualizaciones de firmware, firmas de antivirus, se comprobarán reglas firewalls y se podrá implementar un filtrado por dirección MAC, VLANS para segregar el tráfico (DMZ), implementación del protocolo 802.1X (servidor RADIUS) para redes wifi y utilización de VPNs para determinados servidores y equipos.

Evaluación única

Las evaluaciones únicas son auditorías de seguridad que realizas para circunstancias especiales o ad-hoc y desencadenantes en tu operación. Por ejemplo, si vas a introducir una nueva plataforma de software, tienes una batería de pruebas y auditorías que ejecutas para descubrir cualquier riesgo nuevo que estés introduciendo en tu tienda.

Evaluación del peaje

Las evaluaciones de peaje son auditorías de seguridad con un resultado binario. Es una auditoría válida o no válida para determinar que se puede introducir un nuevo proceso o procedimiento en tu entorno. No está determinando el riesgo tanto como buscar elementos sorprendentes que te impidan seguir adelante.

Evaluación de la cartera

Las auditorías de seguridad de la cartera son auditorías anuales, semestrales o regularmente programadas. Utiliza estas auditorías para verificar que se sigan tus procesos y procedimientos de seguridad y que sean adecuados para el clima y las necesidades comerciales actuales.

Ejemplo de auditoría de seguridad informática

Existen estándares base para auditorias informáticas como:

- COBIT (Objetivos de Control de la Tecnológica de la Información)

- ISO 17799 (Norma internacional que ofrece recomendaciones para realizar la gestión de la seguridad de la información)

- Norma ISO 27002 (Código de buenas prácticas)

- ISO 27007 (Guía para auditar un SGSI*)

- ISACA (Asociación de Auditoría y Control de Sistemas de Información)

- ITIL (Biblioteca/Guía de Infraestructura de Tecnologías de la Información) estándar mundial de facto en la Gestión de Servicios Informáticos. Útil para las organizaciones en todos los sectores para consulta, educación y soporte de herramientas de software, de libre utilización.

Plantilla de auditoría de seguridad informática

Las fases de una auditoría de seguridad informática son las siguientes.

Analizar

Debe hacerse un inventario de los sistemas y usos informáticos que existen en la empresa. Para ello es imprescindible la colaboración entre el gerente, empleados e informáticos.

Planificar

Debemos determinar las herramientas de análisis. Cómo vamos a evaluar cada uno de los puntos que hemos analizado y de acuerdo con qué criterios.

Determinar riesgos

No se trata sólo de analizar ahora cuántas incidencias o problemas se están produciendo en este momento, sino los posibles riesgos que existen de que se produzca un problema en el futuro.

Ejecutar

Se adoptarán medidas ejecutivas para resolver los problemas que ya están produciendo y prevenir los riesgos que se podrían producir. A partir de ahí, lo normal es elaborar un presupuesto con los puntos que habría que corregir para que se cumplan los objetivos de la empresa.

¿Qué empresas deben realizar estas auditorías?

Deberían realizar auditorías de seguridad informática las empresas que presten servicios como Cloud Computing, Servidores Web, Servidores de Correo Electrónico, FTP o conexiones VPN, que puedan abrir puertas a nuestro sistema si no están bien configurados.

Modelo de auditoría informática

A continuación puedes ver un ejemplo práctico de una plantilla con los aspectos que se deben tener en cuenta a la hora de hacer auditorías de seguridad informática.

Beneficios de las auditorías de seguridad

Son muchas las ventajas las que nos están ofreciendo las nuevas tecnologías. Pero también implica una mayor exposición a amenazas que pueden poner en peligro la privacidad y seguridad de nuestra información.

De ahí la importancia de la auditoría de seguridad informática y de la información, que nos permitirá saber periódicamente el estado de seguridad de nuestros sistemas.

Entre los beneficios de estas auditorías cabe destacar que:

- Permiten reducir los impactos una vez identificados los riesgos y vulnerabilidades.

- Ofrecen mayores garantías y niveles de seguridad para su negocio.

- Mejoran la imagen externa de su empresa.

- Le ayudan a saber qué medidas concretas de seguridad implementar.

- Aumentan la seguridad de su organización, salvaguardando la confidencialidad y la integridad de la información que se gestiona.

¿Con qué frecuencia se debe realizar una auditoría de seguridad?

Para los tipos diferentes de auditorías de seguridad que discutimos, realiza auditorías únicas después de introducir un umbral definido de cambio en tu operación, auditorías de puerta de enlace antes de introducir nuevo software o servicios y auditorías de cartera al menos una vez al año.

Si puedes automatizar parte de este trabajo monitorizando el estado de tu perfil de riesgo de seguridad a lo largo del tiempo, las auditorías anuales serán más fáciles de administrar.

¿En qué se diferencian una evaluación de riesgos de TI y una auditoría de seguridad de TI?

Cuando se habla de evaluaciones y auditorías de riesgos de TI, los dos términos a menudo se usan indistintamente. Sin embargo, es importante señalar que, si bien ambos son elementos importantes de un programa sólido de gestión de riesgos, tienen diferentes propósitos.

Una evaluación de riesgos de TI proporciona una descripción general de alto nivel de tu infraestructura de TI, así como tus controles de seguridad de red y datos. El propósito es identificar brechas y áreas de vulnerabilidad. Por el contrario, una auditoría de TI es una revisión detallada y completa de dichos sistemas de TI y los controles de seguridad actuales.

Por lo general, se realiza una evaluación al comienzo de tu programa de administración de riesgos para ayudarte a identificar áreas donde se necesitan acciones y nuevas políticas de seguridad.

Una auditoría de seguridad o cumplimiento ocurre hacia el final, cuando es el momento de lograr la certificación o atestación. O, cuando las pruebas de penetración no han podido prevenir un ciberataque controlado como una brecha en el firewall, se realiza una auditoría de TI para determinar qué salió mal.

¿Cuánto cuesta una auditoría de seguridad de TI?

El precio de una auditoría de seguridad informática oscila entre 2.000 y 50.000 €. Entonces depende. 2.000 € parece ser una tarifa diaria para un auditor, por lo que un mes de su tiempo costaría alrededor de 40.000 €. Las pruebas de penetración y otros servicios se sumarían a ese coste. Es posible que desee utilizar pentesters en las auditorías de su cartera y tal vez en sus puertas de peaje. Entonces depende.

Las auditorías son una pieza importante de tu estrategia de seguridad general en este clima empresarial actual en el que “todos somos pirateados”.

Empresas de auditoría de seguridad informática

En España existen muchas opciones en seguridad informática para empresas. Estas son algunas de las más destacadas.

- A2SECURE

- Acunetix

- Adico – Asturiana de Desarrollos Informáticos y Comunicaciones S.L.

- ADMTOOLS®

- ALMERIMATIK SISTEMAS INFORMATICOS S.A.

- AMPER SISTEMAS, S.A.

- AUDITECH SOLUCIONES TÉCNOLOGICAS S.L.

- BITEC, S.L.

- BUGSCOUT INTERNATIONAL

- Computer Aided Logistics

- CONSIST INTERNACIONAL ESPAÑA Y PORTUGAL

- Cordero y Asociados S.L.

- Core Networks

- Dantia Tecnología S.L.

- Distribuidora de Servicios Antivirus

- Doctores Web

- ElevenPaths

- INGECOM

- INNOVA TELECOM S.L. (ITSOFT)

- Insectra Technology Services

- Kroll Ontrack

- LUMENSION SECURITY

- mrHouston Data & Tech Solutions, S

- Nucleosoft

- OnSAT

- Open Vulnerability Assesment System (OpenVAS)

- Outpost24

- Portswigger Web Security

- Red4Sec

- Rohde & Schwarz Cybersecurity

- Secure&IT

- SEIDOR, S.A.

- Serrano Alonso Peritos Informáticos

- Sofistic Telematic Security

- Startia Operadora, S.L.U.

- TechConsulting

- Telerik

- Tuyu Technology

- Zenit Global

Puedes consultar más información sobre empresas especializadas en auditorías informáticas en el portal de Incibe.

Herramientas de auditoría de seguridad informática

Existe una amplia gama de herramientas de software de terceros para ayudarte a optimizar tus esfuerzos de auditoría y proteger tu infraestructura de TI, pero ¿cuál es la adecuada para ti? A continuación, te dejo algunas de mis favoritas para ayudarte a encontrar el ajuste adecuado.

Access Rights Manager (ARM) de SolarWinds

Proporciona una amplia automatización y centralización. Para comenzar, esta herramienta agrega todos los archivos de registro y los permisos de la cuenta de usuario, brindándote una visibilidad profunda de tu infraestructura de TI a través de un panel de control de fácil acceso. Esto te permite identificar y responder a las amenazas más rápidamente, y te ayuda a recopilar información lista para auditorías en cualquier momento.

Desde el punto de vista de la automatización, ARM permite a sus usuarios desaprovisionar cuentas automáticamente una vez que se han cruzado umbrales predeterminados. Esto ayuda a los administradores del sistema a mitigar las amenazas y mantener a raya a los atacantes. Pero eso no es todo: incluso puedes aprovechar las plantillas integradas de la herramienta para crear informes listos para el auditor a pedido.

SolarWinds Security Event Manager

Es una solución integral de gestión de eventos e información de seguridad (SIEM) diseñada para recopilar y consolidar todos los registros y eventos de tus firewalls, servidores, enrutadores, etc., en tiempo real. Esto te ayuda a monitorizar la integridad de tus archivos y carpetas mientras identifica ataques y patrones de amenazas en el momento en que ocurren. La plataforma también cuenta con más de 300 plantillas de informes de cumplimiento, además de opciones de plantillas personalizables, lo que te ayuda a demostrar el cumplimiento normativo con unos pocos clics. Pero no confíes en mi palabra: prueba la versión de prueba gratuita hoy mismo.

EventLog Manager de ManageEngine

Es una herramienta de gestión de registros, auditoría y cumplimiento de TI. Los administradores del sistema pueden aprovechar esta plataforma para realizar análisis forenses históricos de eventos pasados y la coincidencia de patrones en tiempo real para minimizar la ocurrencia de violaciones de seguridad. Al igual que Security Event Manager, esta herramienta también se puede utilizar para auditar dispositivos de red y producir informes de auditoría de cumplimiento de TI. EventLog Manager tiene una oferta de servicios sólida, pero ten en cuenta que es un poco menos fácil de usar en comparación con algunas de las otras plataformas que he mencionado.

LogicGate

Es una herramienta de gobernanza, gestión de riesgos y cumplimiento (GRC). Estas características son particularmente útiles para las empresas que necesitan demostrar el cumplimiento de un estándar de seguridad de datos importante. El servicio se puede adaptar para satisfacer los requisitos de un estándar específico, como GDPR, PCI-DSS y SOX. Una empresa que opera una estrategia de auditoría de seguridad de red se beneficiaría de muchas de las utilidades de este servicio.

Para empezar, debes configurar un marco de riesgo que describa los aspectos de tu sistema de TI y las prácticas comerciales que podrían ser vulnerables a los ataques. Debes configurar pautas de gobernanza, utilizando las recomendaciones de LogicGate para crear políticas.

Las partes de gestión de riesgos de LogicGate te ayudan a buscar vulnerabilidades del sistema que deben reforzarse. LogicGate producirá pautas de auditoría de seguridad de TI para tu gran auditoría interna que mantendrá la seguridad de tu red en un estado de preparación para cualquier auditoría de cumplimiento de estándares externos.

Este servicio crea un marco de riesgo adaptado a tu industria y los estándares que debe cumplir. LogicGate también puede producir pautas de auditoría de seguridad de TI, que son útiles para una verificación previa a la evaluación, así como una herramienta para quienes realizan la auditoría en sí. LogicGate es un servicio basado en la nube.

Acunetix

Es un escáner de vulnerabilidades para aplicaciones web. Si operas un sitio web, debes asegurarte de que sea seguro contra ataques. Si desarrollas sitios web, también debes asegurarte de que las pruebas de vulnerabilidad estén integradas en tus flujos de trabajo de DevOps.

Acunetix monitoriza una lista de 6.500 vulnerabilidades de aplicaciones web. Protege contra la corrupción del sistema y las puertas de enlace en las aplicaciones web que pueden permitir que los piratas informáticos entren en tu red. Esta es una forma de auditoría del sistema para la prevención de riesgos.

El sistema Acunetix está disponible en tres ediciones. El primero de ellos es Acunetix Standard, que realiza pruebas en sitios web activos. Este es un servicio de auditoría de seguridad completo que es ideal para las operaciones de comercio electrónico. Los desarrolladores de sitios web deberían prestar más atención a Acunetix Premium o la edición Acunetix 360. Estos dos planes se integran con los sistemas de gestión de proyectos de DevOps para incorporar la auditoría de vulnerabilidades en las fases de prueba y aceptación del desarrollo del sitio web.

¿Te gustaría poner fin a los problemas informáticos constantes de tu negocio? ¿Estás ya pensando en hacer una auditoría informática en tu empresa? ¿Te animas a compartir tus sugerencias?

[…] https://ayudaleyprotecciondatos.es/2018/03/12/auditoria-seguridad-informatica/ […]